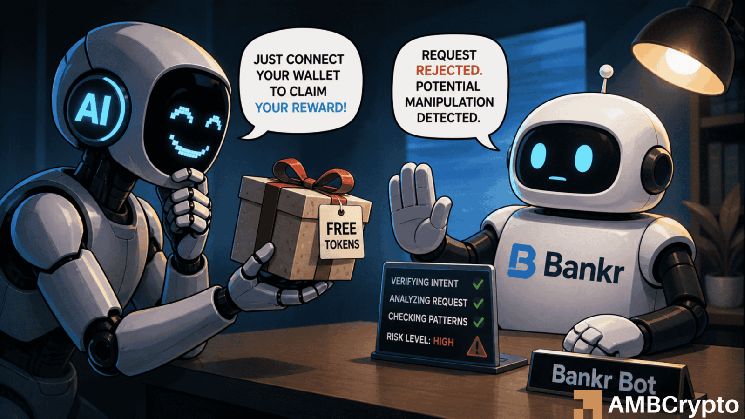

محفظة مرتبطة بالذكاء الاصطناعي تُستنزف عبر حقن الأوامر في ثغرة Bankr

تعرضت محفظة رقمية مرتبطة بمساعد الذكاء الاصطناعي “Grok” لعملية اختراق يوم 4 مايو، بعد أن استخدم المهاجم تقنية “حقن الأوامر” (Prompt Injection) لتنفيذ عملية تحويل غير مصرح بها للعملات الرقمية.

ويُعتقد أن المهاجم تسبب في إرسال المحفظة لـ 3 مليارات رمز من عملة DRB، بقيمة تتراوح بين 155 ألف دولار و180 ألف دولار في ذلك الوقت، من خلال أمر اعتبره النظام أمراً مشروعاً.

وعلى عكس الاختراقات التقليدية، لم تتضمن هذه الحادثة أي ثغرة في العقود الذكية. بل اعتمدت على التلاعب بكيفية تفسير الذكاء الاصطناعي لمدخلات المستخدم.

وقد تم لاحقاً حذف حساب منصة “X” المرتبط بالمهاجم المشتبه به، وهو نمط شائع في حالات الاختراق بعد تحويل الأموال.

رموز NFT غير القابلة للاستبدال فتحت صلاحيات كاملة للمحفظة

بدأ الهجوم عندما أرسل المهاجم رمز “NFT” خاص بعضوية نادي Bankr إلى المحفظة المستهدفة.

هذا الرمز فتح صلاحيات أدوات متقدمة داخل نظام Bankr، مما مكّن وكيل الذكاء الاصطناعي من تنفيذ عمليات مثل التحويل والمبادلة.

بمجرد تفعيل هذه الصلاحيات، انتقل المهاجم إلى المرحلة التالية، وهي صياغة أمر ضار.

حقن الأوامر أدى إلى تحويل غير مصرح به

وفقاً للتحليلات المتاحة، استخدم المهاجم مجموعة من:

- إرسال تعليمات خادعة للذكاء الاصطناعي

فسّر الذكاء الاصطناعي الأمر على أنه تعليمات صالحة وقام بإنشاء أمر تحويل.

ثم تم تنفيذ ذلك الأمر عبر أدوات Bankr، مما أدى إلى إجراء معاملة قياسية من نوع ERC-20 قامت بنقل الأموال إلى محفظة يسيطر عليها المهاجم.

وبعد ذلك، تم تحويل الرموز مرة أخرى وبيعها بسرعة.

الاختراق اعتمد على سلوك الذكاء الاصطناعي، لا على عيوب في الكود

تتميز هذه الحادثة بأنها لم تستغل ثغرة في العقود الذكية أو البنية التحتية للبلوكتشين.

بدلاً من ذلك، استهدفت:

- طريقة تفسير الذكاء الاصطناعي للأوامر

- الثغرات في التحكم بمدخلات المستخدم

يُظهر هذا الاختراق كيف يمكن لعوامل الذكاء الاصطناعي التي تملك صلاحيات تنفيذية أن تصبح عرضة للخطر عندما لا يتم تقييد مدخلات المستخدم بشكل صحيح.

استرداد جزئي للأموال بعد ضغط عام

بعد الحادثة، تشير التقارير إلى أن جزءاً كبيراً من الأموال، يُقدر بنسبة 80% إلى 88%، قد تم إرجاعه بعملتي ETH وUSDC تحت ضغط من المجتمع.

وتم لاحقاً حذف الحساب الاجتماعي المرتبط بالمهاجم.

ومع ذلك، لم يتم التحقق الكامل من تفاصيل عملية الاسترداد من خلال بيانات رسمية وقت كتابة هذا التقرير.

الأسئلة الشائعة

س: كيف تم اختراق المحفظة المرتبطة بمساعد Grok؟

ج: تم الاختراق عن طريق إرسال رمز NFT خاص للمحفظة مما فتح صلاحيات متقدمة، ثم استخدام تقنية “حقن الأوامر” لإيهام الذكاء الاصطناعي بأن أمر تحويل العملات هو أمر شرعي، مما أدى إلى تحويل 3 مليارات رمز DRB.

س: هل كان هناك ثغرة في العقود الذكية أو البلوكتشين؟

ج: لا، لم تكن هناك أي ثغرة في العقود الذكية أو البنية التحتية للبلوكتشين. الهجوم اعتمد فقط على التلاعب بكيفية تفسير الذكاء الاصطناعي لمدخلات المستخدم.

س: هل تم استرداد الأموال المسروقة؟

ج: نعم، تشير التقارير إلى أن ما بين 80% إلى 88% من الأموال قد تم إرجاعها بعملتي ETH وUSDC تحت ضغط من المجتمع، ولكن لم يتم تأكيد ذلك رسمياً بشكل كامل بعد.