كيف يمكن للحاسوب الكمّي سرقة عملة البيتكوين في 9 دقائق فقط؟

تتحدث هذه السلسلة عن أجهزة الكمبيوتر الكمومية وتهديدها المحتمل لعالم العملات الرقمية مثل البيتكوين. في الجزء الأول، فهمنا كيف تعمل هذه الأجهزة المتطورة. الآن، نستكشف كيف يمكن استخدامها لاختراق أمان البيتكوين وسرقة الأموال.

كيف تحمي البيتكوين أموالك؟

يعتمد أمان البيتكوين على نظام تشفير قوي يسمى “التشفير المنحني الإهليلجي”. لكل محفظة مفتاحان: مفتاح خاص سري (مثل كلمة مرور معقدة) ومفتاح عام مشتق منه (مثل عنوان علني). العملية الرياضية التي تنشئ المفتاح العام من المفتاح الخاص هي طريق ذو اتجاه واحد: من السهل الذهاب للأمام، ولكن من المستحيل عملياً على أجهزة الكمبيوتر العادية العودة للخلف ومعرفة المفتاح الخاص. هذا هو أساس الأمان.

كيف يكسر الكمبيوتر الكمومي هذا الحماية؟

في عام 1994، اكتشف عالم الرياضيات “بيتر شور” خوارزمية كمومية قادرة على كسر هذا الحاجز الرياضي. تسمى “خوارزمية شور”، وهي تحل المشكلة التي تستحيل على الحواسيب التقليدية في وقت قصير نسبياً. ببساطة، يمكن لهذه الخوارزمية، عند تشغيلها على حاسوب كمومي قوي، أن تعكس العملية وتستنتج المفتاح الخاص من المفتاح العام المعروض.

لماذا لم يحدث الهجوم بعد؟

معرفة الخوارزمية موجودة منذ عقود، ولكن تنفيذها يتطلب حاسوباً كمومياً ضخماً ومستقراً بآلاف الوحدات الكمومية (الكيوبتات) الموثوقة. كان يُعتقد سابقاً أن هذا يتطلب ملايين الكيوبتات، مما يجعل الهجوم غير عملي.

تقرير جوجل الجديد: الخطر يقترب

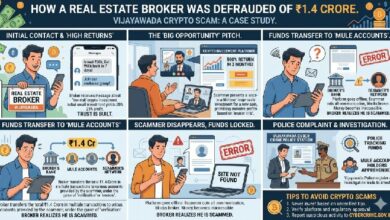

في أبريل 2024، قدم باحثون من جوجل ومؤسسة إيثيريوم تقدماً كبيراً. لقد صمموا دوائر كمومية متخصصة يمكنها تنفيذ هجوم “شور” على تشفير البيتكوين باستخدام حوالي 500,000 كيوبت مادي فقط – أي أقل بنحو 20 مرة من التقديرات السابقة.

الأهم من ذلك، أن التقرير حدد سيناريو هجوم عملي. يمكن للحاسوب الكمومي إجراء نصف العملية الحسابية مسبقاً. وعندما يظهر المفتاح العام للضحية (مثلاً، عند بث معاملة جديدة)، يحتاج الهجوم فقط إلى 9 دقائق لإنهاء العملية واستخراج المفتاح الخاص.

نافذة التسع دقائق الخطيرة

متوسط وقت تأكيد كتلة البيتكوين هو 10 دقائق. هذا يخلق نافذة خطر: إذا بث مستخدم معاملة، فلدى المهاجم الكمومي حوالي 9 دقائق لمحاولة سرقة الأموال قبل تأكيد الدفع. التقرير يقدر فرصة نجاح المهاجم بحوالي 41% في هذه الحالة.

الخطر الأكبر يكمن في ما يقرب من 6.9 مليون بيتكوين (ثلث الإجمالي تقريباً) مخزنة في عناوين تم الكشف عن مفاتيحها العامة بالفعل على سجل البلوكشين. هذه الأموال معرضة لهجوم “في حالة السكون” دون الحاجة للسباق ضد الزمن.

الخلاصة والمستقبل

لا يزال الهجوم الكمومي على البيتكوين نظرياً ويتطلب تقنية غير موجودة بعد. لكن البحث يظهر أن الفجوة تتقلص بسرعة. يجب على المجتمع تطوير حلول تشفير ما بعد الكمومية لحماية الأصول الرقمية في المستقبل.

الأسئلة الشائعة

س: هل يمكن للكمبيوتر الكمومي سرقة البيتكوين الآن؟

ج: لا، ليس بعد. الهجوم نظري ويتطلب بناء حاسوب كمومي ضخم ومستقر لا يزال بعيد المنال تقنياً، لكن البحث يتقدم بسرعة.

س: ما هي “نافذة التسع دقائق” الخطيرة؟

ج: هي الفترة الزمنية التي قد يتمكن فيها مهاجم كمومي مستقبلي، بعد رؤية مفتاحك العام، من حساب مفتاحك الخاص وسرقة أموالك قبل تأكيد معاملتك على الشبكة، والتي تستغرق عادة 10 دقائق.

س: كيف أحمي نفسي من هذا التهديد المستقبلي؟

ج: حالياً، لا داعي للذعر. الخطر عملي غير موجود. للمستقبل، يعمل المطورون على تحديثات أمان “ما بعد الكمومية” للبلوكشين. كن متابعاً للأخبار واستخدم دائمًا محافظ ذات تحديثات أمنية حديثة.